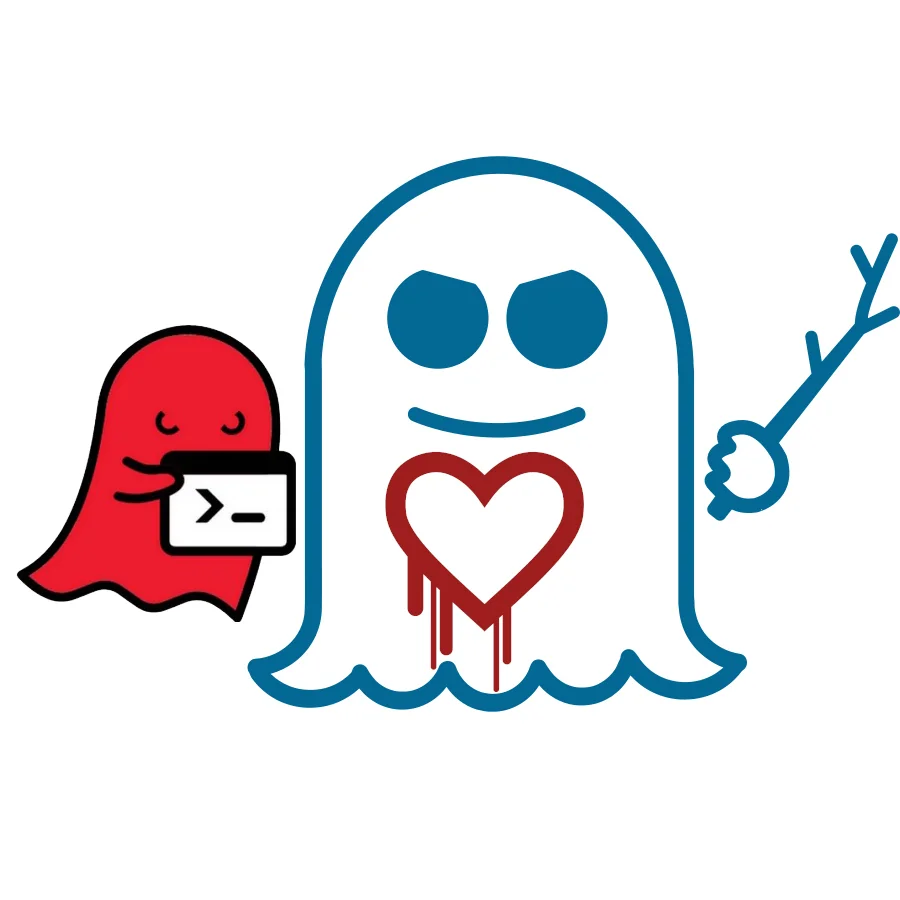

Antes de Linux 6.3-rc1 más tarde hoy, se envió un conjunto de parches “x86/urgentes” el domingo por la mañana que incluye el cambio para permitir el uso de la herramienta Single Indirect Branch Predictor (STIBP) en presencia de una rama indirecta restringida especulativamente ( IBRS) por razones de seguridad.

Desde que se hizo un cambio el año pasado, el kernel de Linux no ha habilitado STIBP cuando se usa IBRS. Sin embargo, el IBRS heredado que daña el rendimiento se borra cuando se regresa al espacio del usuario por razones de rendimiento, pero esto a su vez deja el espacio del usuario vulnerable a los ataques de subprocesos cruzados. Por lo tanto, STIBP ahora se puede eliminar mientras el IBRS heredado está activo para evitar esos ataques en el espacio del usuario.

Legacy IBRS se usaba solo en CPU Intel más antiguas antes de la introducción de eIBRS.

Escribí sobre este problema con más detalle el mes pasado en Linux. Sin darme cuenta, omití los sistemas mitigados por IBRS con STIBP.

Ahora que ha sido enviado x86 / destello Debería aterrizar hoy antes de Linux 6.3-rc1. Este cambio también debería revertirse a la cadena de kernel estable admitida en los próximos días.

“Orgulloso adicto al café. Gamer. Introvertido incondicional. Pionero de las redes sociales”.